Internet lent ou programmes inconnus ne sont pas nécessairement le résultat d`une tentative d`accès à distance à votre ordinateur. De nombreux programmes qui se mettent à jour automatiquement s`ouvriront ou généreront des fenêtres contextuelles pendant le processus de mise à jour.

Windows – Appuyez sur Ctrl+Maj+Esc. Mac – Vous pouvez trouver le moniteur d`activité dans le dossier Utilitaires du dossier Applications.

VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC et TeamViewer Gardez un œil sur les programmes qui semblent suspects ou que vous ne reconnaissez pas. Vous pouvez faire une recherche sur le Web pour un nom de processus, si vous n`êtes pas sur un programme.

Lors de la sauvegarde de toutes les données d`une machine compromise, vous devez analyser chaque fichier avant de le sauvegarder. Il y a toujours une chance que les anciens fichiers puissent à nouveau conduire à une infection. lire articles sur la façon d`effacer votre système pour plus d`informations sur le formatage de votre ordinateur Windows ou Mac et la réinstallation du système d`exploitation.

Découvrir une intrusion sur votre ordinateur

Peu de choses sont plus effrayantes qu`une intrusion active dans votre ordinateur. Si vous pensez que votre ordinateur est actuellement sous le contrôle d`un pirate informatique, la première chose que vous devez faire est de le déconnecter complètement d`Internet. Une fois que vous êtes déconnecté, vous pouvez rechercher le point où le pirate a eu accès à votre système et le supprimer. Une fois votre système verrouillé en toute sécurité, vous pouvez prendre des mesures pour empêcher d`autres intrusions à l`avenir.

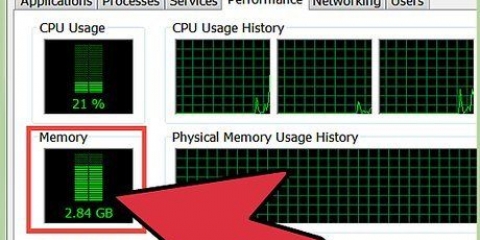

Pas

Partie 1 sur 2: Prévenir une effraction

1. Remarquez si votre ordinateur semble s`allumer pour installer les mises à jour. De nombreux ordinateurs modernes sont configurés pour installer automatiquement les mises à jour du système, généralement la nuit lorsque l`ordinateur est inactif. Si votre ordinateur semble s`allumer sans votre intervention, il se réveille probablement du mode veille pour installer les mises à jour.

- La probabilité que votre ordinateur soit accessible à distance est faible, mais il est possible. Vous pouvez prendre des mesures pour empêcher le cambriolage.

2. Vérifiez les indications claires d`accès à distance. Si le curseur se déplace, que des programmes s`ouvrent ou que des fichiers sont supprimés sans votre intervention, il peut y avoir un intrus. En cas d`effraction, la première étape consiste à éteindre immédiatement l`ordinateur et à débrancher les câbles Ethernet.

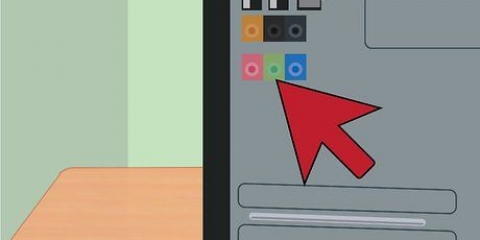

3. Déconnectez votre ordinateur d`Internet. Si vous soupçonnez une effraction, coupez immédiatement Internet. Vous devrez supprimer complètement Internet et le réseau pour empêcher tout accès ultérieur et empêcher que d`autres machines de votre réseau ne soient infectées.

Déconnectez tous les câbles Ethernet connectés à l`ordinateur et désactivez toutes les connexions sans fil.

4. Ouvrez le gestionnaire de tâches ou le moniteur d`activité. Ces outils peuvent vous aider à déterminer ce qui est en cours d`exécution sur votre ordinateur.

5. Remarquez s`il y a des programmes externes en cours d`exécution dans votre liste de programmes. Notez la présence des programmes suivants dans votre liste de programmes en cours d`exécution, ainsi que de tous programmes qui vous semblent inconnus ou suspects. Ces programmes sont des programmes d`accès à distance populaires qui sont installés sans votre permission :

6. Attention à l`utilisation inhabituellement élevée du processeur. Vous pouvez le voir dans le gestionnaire de tâches ou le moniteur d`activité. Bien qu`une utilisation élevée du processeur soit courante et n`indique pas une attaque, lorsque vous n`utilisez pas l`ordinateur, cela peut indiquer que des processus s`exécutent en arrière-plan, ce que vous n`avez peut-être pas autorisé. Sachez que l`utilisation élevée du processeur est simplement due à une mise à jour du programme ou à un téléchargement torrent oublié en arrière-plan.

sept. Exécutez une analyse avec votre programme antivirus. Il est important que vous ayez un programme antivirus installé, même s`il ne s`agit que de Windows Defender. Ouvrez votre antivirus et lancez une analyse pour l`ensemble de votre système. Une telle analyse peut prendre une heure de plus.

Si vous n`avez pas d`antivirus, téléchargez un fichier d`installation sur un autre ordinateur et placez-le sur votre ordinateur via USB. Installez le programme antivirus, puis lancez une analyse.

8. Supprimer les éléments trouvés par le programme antivirus. Si votre antivirus trouve un logiciel malveillant sur votre ordinateur, assurez-vous de le mettre en quarantaine à l`aide du programme antivirus. Cela empêchera ces programmes malveillants d`endommager votre ordinateur.

9. Téléchargez et installez Malwarebytes Anti-Malware. Il s`agit d`un scanner secondaire qui peut trouver des choses que votre antivirus a peut-être manquées. Vous pouvez le télécharger gratuitement sur octets de malware.organisation.

Étant donné que votre ordinateur est actuellement déconnecté d`Internet, vous devrez télécharger le programme d`installation à partir d`un autre ordinateur et le transférer sur votre ordinateur via la clé USB.

dix. Scannez votre ordinateur avec Anti-Malware. L`analyse prendra probablement environ une demi-heure. Anti-Malware recherche les programmes intrusifs qui peuvent contrôler votre ordinateur.

11. Éléments en quarantaine trouvés. Si Anti-Malware rencontre des fichiers douteux pendant l`analyse, il les mettra en quarantaine pour leur refuser l`accès à votre système.

12. Téléchargez et exécutez la bêta de Malwarebytes Anti-Rootkit. Vous pouvez télécharger gratuitement ce programme sur octets de malware.org/antirootkit/. Vous permet de découvrir et de supprimer les « rootkits » ; ce sont des programmes malveillants qui s`enfoncent profondément dans vos fichiers système. Le rootkit analysera complètement votre ordinateur, ce qui peut prendre beaucoup de temps.

13. Gardez un œil sur votre ordinateur après avoir supprimé tous les logiciels malveillants. Si votre antivirus et/ou Anti-Malware a trouvé des programmes malveillants, vous avez peut-être réussi à supprimer l`infection, mais vous devrez garder un œil attentif sur votre ordinateur pour vous assurer que l`infection ne se cache pas quelque part.

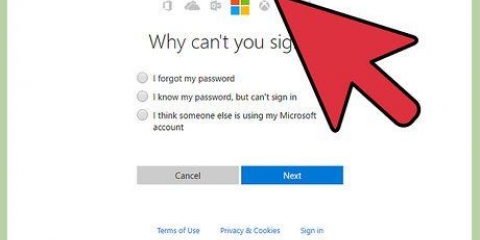

14. Changez tous vos mots de passe. Si votre ordinateur a été cambriolé, il est possible que tous vos mots de passe aient été lus avec un enregistreur de frappe. Si vous êtes sûr que l`infection est partie, changez votre mot de passe pour tous vos différents comptes. Il vaut mieux ne pas utiliser le même mot de passe pour plusieurs services.

15. Déconnectez-vous partout. Après avoir changé votre mot de passe, visitez chaque compte et déconnectez-vous complètement. Assurez-vous de vous déconnecter de tout appareil utilisant actuellement le compte. Cela garantira que vos nouveaux mots de passe prennent effet et que d`autres ne pourront pas utiliser les anciens.

16. Effacez complètement votre système si vous ne pouvez pas vous débarrasser de l`intrusion. Si vous avez toujours peur des effractions ou si vous craignez d`être toujours infecté, le seul moyen d`en être sûr est d`effacer complètement votre système et de réinstaller votre système d`exploitation. Sauvegardez d`abord toutes les données importantes car tout sera supprimé et réinitialisé.

Partie 2 sur 2: Prévenir les effractions futures

1. Assurez-vous que le logiciel antivirus est à jour et en cours d`exécution. Un antivirus à jour détecte la plupart des attaques avant qu`elles ne surviennent. Windows est livré avec un programme appelé Windows Defender, un programme antivirus compétent qui se met à jour automatiquement et s`exécute en arrière-plan. Il existe également plusieurs programmes gratuits disponibles, tels que BitDefender, avast! et RGPD. Pas besoin de plus d`un antivirus sur votre système.

- Voir les instructions pour savoir comment activer Windows Defender.

- Si vous ne souhaitez pas utiliser Defender, consultez les instructions pour obtenir des instructions sur l`installation d`un programme antivirus. Windows Defender se désactive automatiquement lorsque vous installez un autre programme antivirus.

2. Assurez-vous que votre pare-feu est correctement configuré. Si vous n`avez pas de serveur Web ou d`autre programme en cours d`exécution qui nécessite un accès à distance à votre ordinateur, il n`y a aucune raison d`avoir un port ouvert. La plupart des programmes qui nécessitent des ports utilisent UPnP, qui ouvre les ports en cas de besoin et les ferme lorsque le programme se ferme. Garder les ports ouverts indéfiniment exposera votre réseau à des visiteurs indésirables.

Regardez les instructions pour plus d`informations sur la redirection d`un routeur et assurez-vous qu`aucun de vos ports n`est ouvert, sauf si nécessaire pour un serveur que vous exécutez.

3. Soyez très prudent avec les pièces jointes des e-mails. Les pièces jointes aux e-mails sont l`une des méthodes les plus courantes pour obtenir des virus et des logiciels malveillants sur votre système. N`ouvrez que les pièces jointes provenant d`expéditeurs de confiance, et même alors vérifiez si la personne voulait vous envoyer une pièce jointe. Si l`un de vos contacts est infecté par un virus, il peut livrer les pièces jointes contenant le virus sans même le savoir.

4. Assurez-vous que vos mots de passe sont forts et uniques. Tout service ou programme que vous utilisez et qui est protégé par mot de passe doit avoir un mot de passe unique et difficile. Cela empêchera un pirate d`utiliser le mot de passe d`un service piraté pour accéder à un autre. Voir les instructions pour plus d`informations sur l`utilisation d`un gestionnaire de mots de passe, ce qui peut vous faciliter la vie à cet égard.

5. Je préfère ne pas utiliser les points Wi-Fi publics. Les spots WiFi publics sont risqués car vous n`avez aucun contrôle sur le réseau. Vous ne savez jamais si quelqu`un d`autre surveille le trafic vers et depuis votre ordinateur. Faire cela peut leur donner accès à votre session de navigateur ouverte ou pire. Vous pouvez réduire ce risque en utilisant un réseau VPN, lorsque vous êtes connecté à un lieu Wi-Fi public, qui cryptera vos transferts.

Voir les instructions pour plus d`informations sur la configuration d`une connexion avec un service VPN.

6. Méfiez-vous des programmes que vous avez téléchargés en ligne. De nombreux programmes "gratuits" que vous pouvez trouver en ligne sont livrés avec des logiciels supplémentaires que vous ne souhaitez probablement pas installer. Veuillez prêter une attention particulière pendant le processus d`installation pour vous assurer que vous refusez toutes les « offres » supplémentaires. Ne téléchargez pas de logiciels piratés car il s`agit d`un moyen courant d`introduire des virus dans votre système.

Articles sur le sujet "Découvrir une intrusion sur votre ordinateur"

Оцените, пожалуйста статью

Similaire

Populaire